Une étude France Digitale / Wavestone

Les élections présidentielles ont toujours été la cible d’opérations de déstabilisation et ce bien avant l’arrivée d’Internet et des réseaux sociaux. Mais l’avènement du numérique simplifie et amplifie grandement ce phénomène. Les campagnes électorales sont devenues de plus en plus numériques : la mobilisation, les débats se tiennent majoritairement sur des plateformes numériques, les programmes se construisent de manière collaborative en ligne, les meetings sont retransmis sur Internet, les sondeurs interrogent les internautes, les résultats sont consolidés via Internet… L’ensemble de l’écosystème électoral est numérique.

Ces espaces numériques sont fréquemment la cible d’attaques, de plus en plus pernicieuses et puissantes. Les précédents observés lors de nombreuses élections, et en particulier lors des présidentielles américaines de 2016, montrent clairement que l’élection présidentielle de 2022 n’a aucune raison d’être épargnée par ces menaces.

Gérôme Billois

Partner Wavestone

Face à cet événement central de la vie démocratique française, les attaquants vont rapidement se pré-positionner et commencer leurs actions de reconnaissance pour être prêts à frapper quand le moment opportun sera venu ! C’est pourquoi il faut agir dès aujourd’hui.

Marianne Tordeux Bitker

Directrice des affaires publiques France Digitale

Des acteurs français de l’écosystème électoral ont déjà fait face à des attaques cyber par le passé : la République en Marche a fait face à des fuites massives de ses données en 2017 en amont du second tour des présidentielles, TV5 Monde, M6 ou encore très récemment Adrexo ont également fait l’objet d’attaques”. Alors que les menaces cyber mutent rapidement, de nouveaux scénarios d’attaques apparaissent, plus ou moins sophistiqués : utilisation de réseaux d’ordinateurs zombies, recours aux deepfakes, arrosage d’emails frauduleux, exfiltration de données, etc.

Quels sont alors les risques cyber qu’encoure la vie démocratique française ? Quelles sont les données et les systèmes à protéger ? Comment le faire dans un environnement extrêmement dynamique comme celui d’une élection d’ampleur avec la mobilisation nécessairement rapide de millions de personnes ? Quelles solutions utilisées et comment garantir une forme de souveraineté dans la protection de nos élections ?

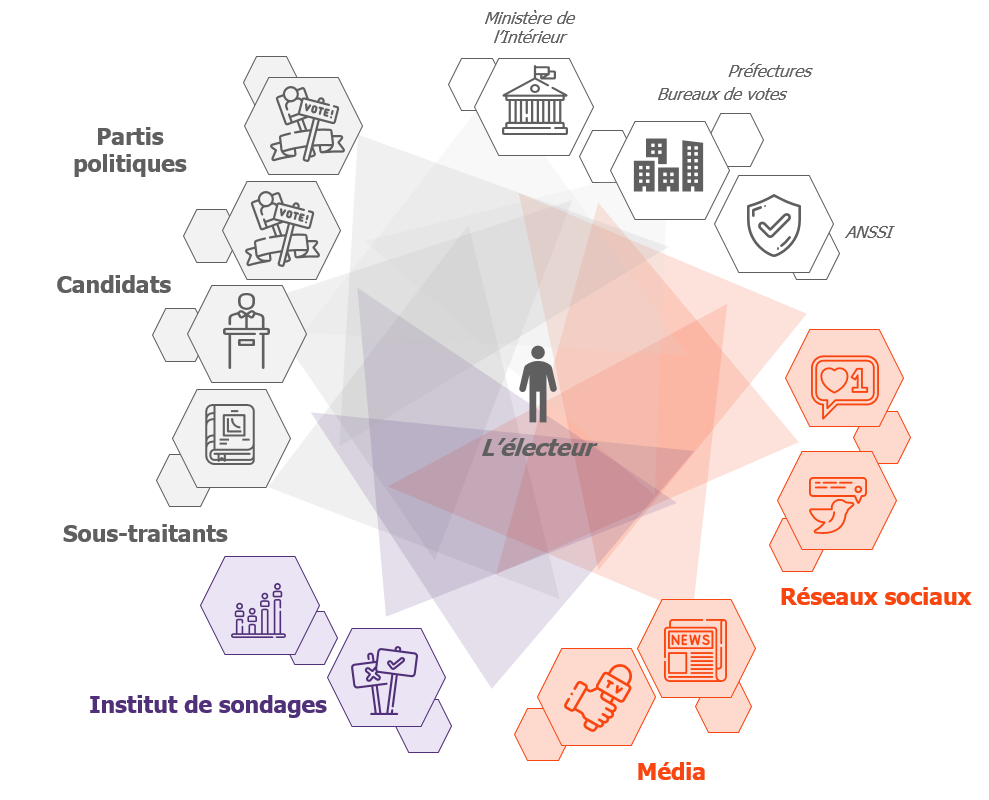

Avec l’étude “Présidentielle 2022 et cybersécurité : Agir, maintenant”, France Digitale et Wavestone identifient l’ensemble des menaces pesant sur les acteurs de l’écosystème (instituts de sondage, partis politiques, médias, réseaux sociaux) et proposent des solutions pratiques, à l’attention de chacun d’eux, pour anticiper et réagir aux cyber-attaques.

/ Les trois principales motivations des cyber attaquants en contexte électoral

- La déstabilisation est la motivation la plus redoutée pour l’élection de 2022. Celle-ci peut prendre de nombreuses formes, allant de l'interruption des systèmes centraux de votes à la modification des listes électorales, mais celle qui est la plus probable est la déstabilisation des candidats par des campagnes de désinformation (publication d’informations confidentielles, diffusion massive de fausses informations, modification des résultats lors des élections le jour du 1er tour, etc.)

- Les attaques cyber peuvent également être perpétrées à des fins d’espionnage. En contexte électoral, des puissances étrangères pourraient s’insérer dans les systèmes d'information, exploiter et manipuler des données volées, intercepter des communications de partis politiques et de candidats et révéler publiquement des données confidentielles. Les conséquences ne sont pas forcément immédiatement visibles et portées à la connaissance de l’acteur concerné mais sont plutôt utilisées à long terme.

- Enfin, l'écosystème cybercriminel s'est largement développé ces dernières années et pourra cibler les acteurs des élections à des fins financières : vol d'informations personnelles ou stratégiques en vue de la revente, blocage de systèmes contre le versement de rançon, etc. Ces attaques pourront nuire au bon déroulement de l’élection (indisponibilité de sous-traitants, interruption de meeting, démobilisation des militants, décrédibilisation, etc.).

/ Un écosystème électoral complexe et décentralisé : le risque n’est pas là où on le croit

Malgré la prévalence du vote papier, le système électoral français repose sur des systèmes numériques dont la gestion est centralisée et sous la responsabilité du ministère de l’Intérieur (gestion des listes électorales, consolidation des résultats des différents bureaux, etc.). S’il existe incontestablement un risque cyber pesant sur ces acteurs, ce risque est connu et anticipé par l’État qui a les moyens d’agir. Ainsi, notre étude ne porte pas sur ce périmètre.

A l’inverse, d’autres acteurs de l’écosystème sont plus vulnérables et disposent usuellement de moyens ou d’expertise plus réduits :

- les partis politiques - constituent des cibles idéales pour les cyberattaquants en raison de la multiplication exponentielle du nombre de militants en un temps limité, autant de cibles potentielles, et de l’échange accru d’informations sensibles (conversations, programme, données financières, données personnelles des militants, etc.) : des risques pouvant donc provenir du parti lui-même, de l'équipe du candidat mais aussi de tous les sous-traitants et bénévoles mobilisés.

- les instituts de sondage - publient des estimations de vote et réalisent également des études confidentielles à l’attention des candidats, ils font ainsi face à un risque de vol de données confidentielles ou de publication de faux résultats, qui même s’ils sont démentis rapidement, sont utiles pour alimenter des campagnes de désinformation ;

- les médias et réseaux sociaux - en tant que producteurs et relais d’informations - peuvent rapidement devenir le théâtre de la désinformation, au service d’une déstabilisation globale de l’écosystème électoral.

L’écosystème électoral est complexe et décentralisé.

La désinformation est le risque numéro 1 de l’élection. Plus la désinformation est basée sur des éléments réels ou pouvant y être assimilés, plus celle-ci a de chances d’être considérée comme vraie. Et c’est là où des attaques cyber peuvent fournir les éléments clés par exemple par le piratage de messagerie ou le vol de photos/vidéos.

alerte Gérôme Billois.

En atteste, l’annonce récente de la constitution de Viginum par le Secrétariat général de la défense et de la sécurité nationale (SGDSN), dont le rôle sera de

veiller, détecter et caractériser les opérations d’ingérence numérique étrangères aux fins de manipulation de l’information sur les réseaux sociaux.

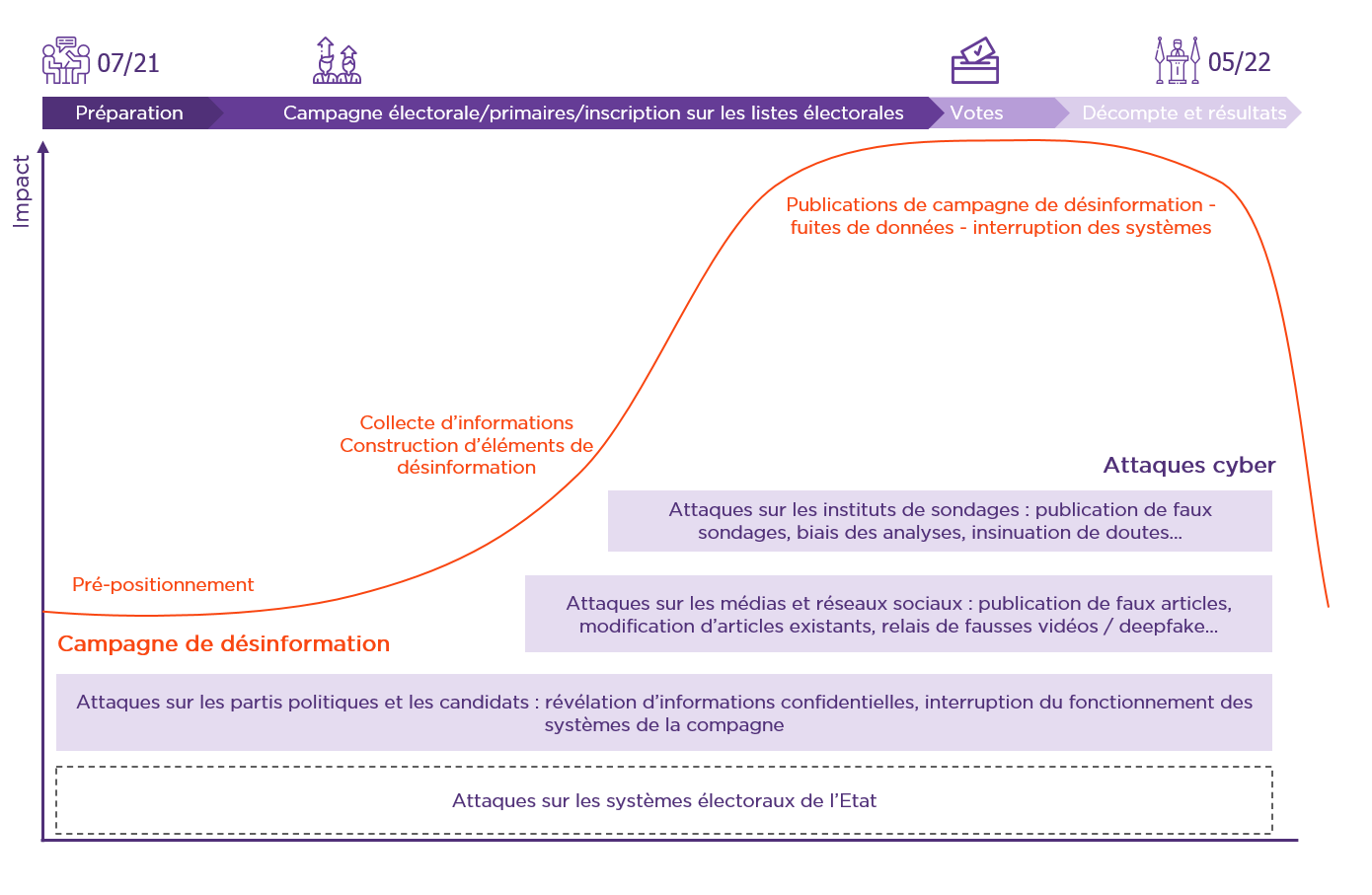

/ Quel calendrier pour les cyberattaques ?

Si les actions les plus visibles auront certainement lieu dans les dernières semaines de la campagne, les attaquants vont commencer leurs actions en amont. Des opérations de pré-positionnement, d’interception d’information ou de construction de campagne de désinformation sont certainement déjà en cours. C’est en collectant, dès aujourd’hui, des informations sensibles, que les attaquants pourront crédibiliser les fausses informations publiées plus tard pendant la campagne.

Aussi, l’enjeu principal pour l’ensemble des cibles est de commencer à se protéger dès maintenant.

/ Quelles solutions pratiques envisager pour faire face au risque cyber ?

Pour l’ensemble des cibles, les solutions de sécurité sont proches car tous utilisent les mêmes solutions numériques (ordinateurs, téléphones, courriels, plateformes numériques, réseaux sociaux, etc.).

Les 5 réflexes essentiels à adopter :

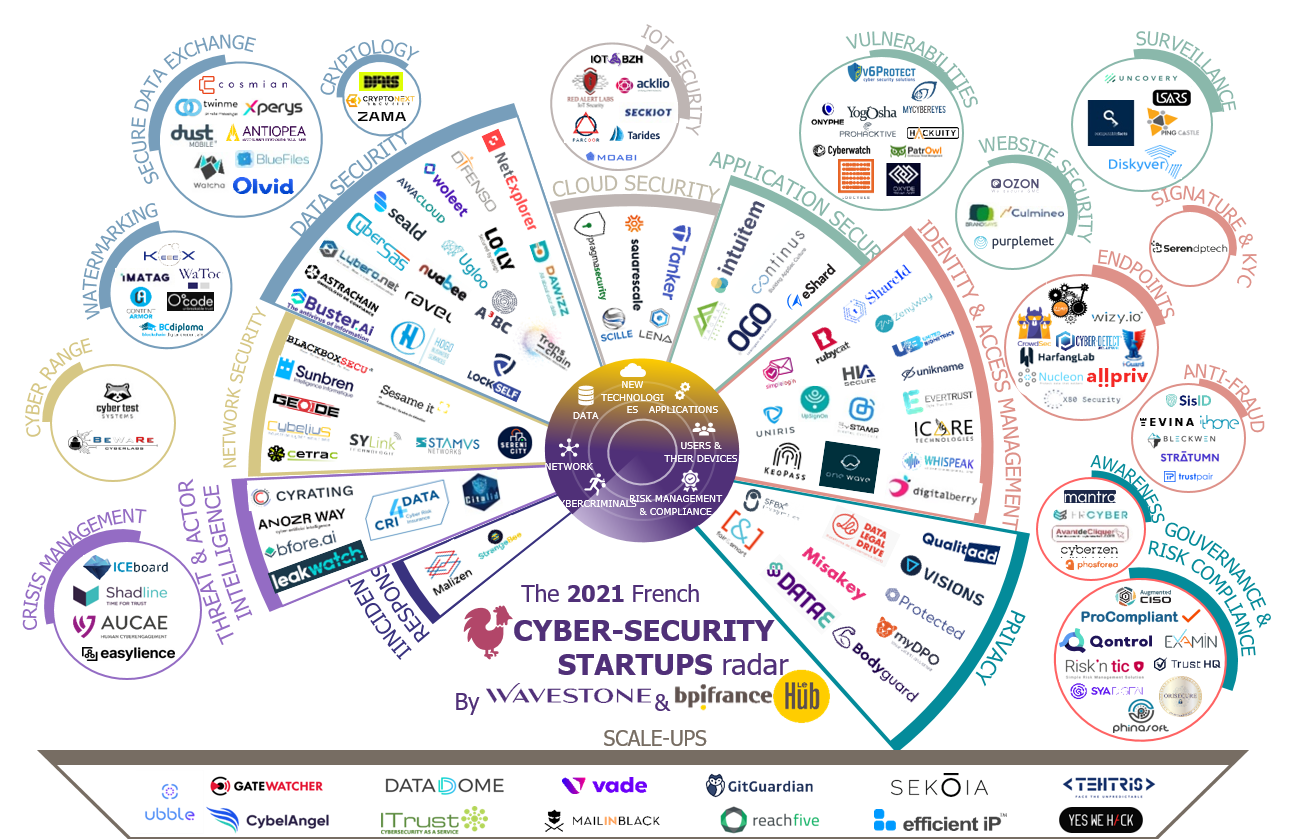

L’écosystème français de la cybersécurité est prêt à se mobiliser

Au-delà des startups et PME mises en avant dans les pages précédentes, la France héberge un écosystème complet qui permet de lutter contre les menaces cyber. Il est composé de plusieurs centaines d’acteurs, grandes entreprises, PME, ETI mais aussi de plus de 150 startups et de 13 scale-ups répartis sur tout le territoire. Elles représentent un patrimoine unique et une chance pour notre économie.

indique Marianne Tordeux Bitker.

Startup : – de 7 ans d’existence, – de 35 collaborateurs ; Scale-up : levée de fonds de plus de 10M€ sur les 3 dernières années ou critère de croissance de CA. Détails disponibles sur wavestone.com

- Les élections présidentielles ont toujours été la cible de déstabilisation mais l’avènement du numérique simplifie et amplifie grandement ce phénomène.

- Les 3 principales motivations des cyber attaquants en contexte électoral : déstabilisation, espionnage et gain financier.

- La désinformation est le risque numéro 1 de l’élection. Elle sera probablement alimentée par des éléments issus d’attaques cyber et en sera d’autant plus crédible.

- Les acteurs les plus vulnérables sont les plus petits et ceux dont le volume d’activité va changer fondamentalement : partis politiques et leurs candidats, instituts de sondage, médias au sens large, sans oublier tous les sous-traitants de ces acteurs.

- Les risques majeurs seront très probablement liés à des fuites ou à de la manipulation d’information, suivi par des attaques sur la disponibilité des systèmes numériques (plateforme numérique, meeting …)

- Il faut agir dès maintenant car les attaquants eux se pré-positionnent très tôt et déclencheront leurs attaques aux moments opportuns.

- L’écosystème français de la cybersécurité, en particulier ses start-ups, est prêt à se mobiliser pour aider les différents acteurs.

Cette publication a été réalisée en partenariat avec France Digitale